Niestety, bardzo niewiele firm rozumie znaczenie lub nie w pełni rozumie potrzebę korzystania z systemów SIEM. Krótko mówiąc, system SIEM zbiera wszystkie dane zachodzące w sieci i dostarcza je użytkownikowi w najwygodniejszy sposób do percepcji. Dla każdego konkretnego przypadku i celu system SIEM będzie wyglądał inaczej.

Security Information and Event Management (SIEM) dosłownie tłumacząc jest to informacja o bezpieczeństwie i zarządzanie zdarzeniami. Jeśli spojrzymy globalnie, możemy wyobrazić sobie SIEM jako system, który zbiera całą aktywność sieciową w jednym miejscu jako zrozumiały zestaw danych. Termin został wymyślony przez Gartnera w 2005 r. Według standardów technologii informatycznych. Jednak ostatnimi czasy zarówno koncepcja, jak i funkcje SIEM przeszły wiele zmian. Początkowo skrót składał się z dwóch terminów: SIM (Security Information Management) i SEM (Security Event Management).

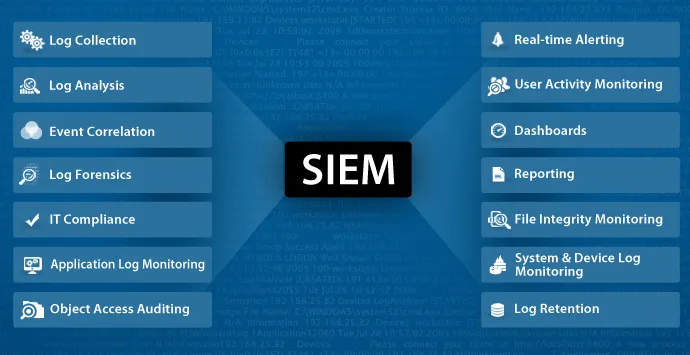

Według twórców taki system powinien zapewniać określoną funkcjonalność, a mianowicie zbieranie, analizę i dostarczanie informacji o urządzeniach sieciowych i bieżących procesach. Ponadto system powinien zawierać narzędzia do zarządzania lukami w aplikacjach i bazach danych, rozwiązania do kontroli dostępu i zarządzania tożsamością.

Niektóre funkcje SIEM:

- Ustawianie parametrów reagujących na ważne zdarzenia

- Rejestrowanie i raportowanie, które uprości audyt

- Przegląd szczegółowych danych

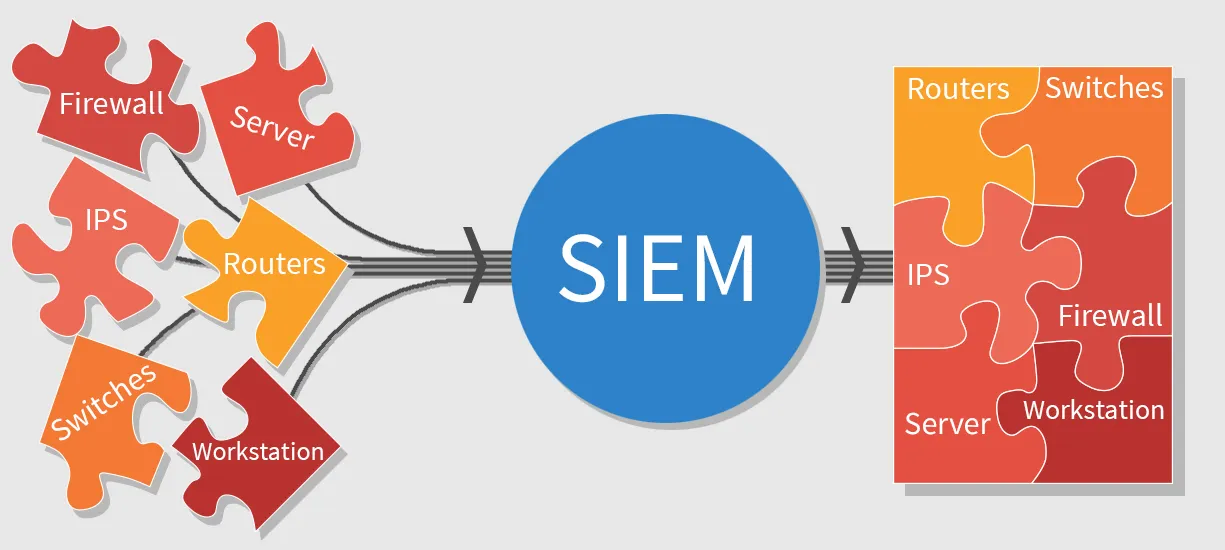

Ogólnie mówiąc, SIEM gromadzi wszystkie utworzone dzienniki i statystyki i zapisuje je w jednym repozytorium. Rozmiar pamięci zależy bezpośrednio od potrzeb konkretnego systemu. Wśród liderów rynku systemów SEIM jest kilku: McAfee Enterprise Security Manager, IBM QRadar SIEM, HP ArcSight i inne.

Ze źródeł danych dla systemów SIEM możemy wyróżnić:

- Dzienniki zdarzeń. Które są rejestrowane przez klientów z kontrolą prawa dostępu.

- Antywirusy. Ten rodzaj rozwiązania powiadamia o wykryciu złośliwego oprogramowania lub kodu.

- DLP (Data Loss Prevention). Systemy kontrolują i zapobiegają nieautoryzowanemu przepływowi informacji poza sieć.

- Systemy kontroli dostępu. Pozwala uzyskać dostęp do strumienia informacji.

- IDS/IPS. Te systemy przesyłają informacje o zmianie praw dostępu lub atakach sieciowych.

- Zapory ogniowe. Takie rozwiązania przekazują informacje o istniejącym złośliwym oprogramowaniu i incydentach bezpieczeństwa.

- Sprzęt sieciowy. Kontroluje dostęp użytkownika do różnych strumieni informacji i odczytuje ruch.

- Filtr sieciowy. Ten dodatek kontroluje dostęp do złośliwych stron.

SIEM jest potrzebny, aby zwiększyć wykrywanie włamań

Według ekspertów takie systemy są zaprojektowane do wykrywania anomalii systemowych i wspierania systemów wykrywania złośliwego oprogramowania. Dzięki SEIM możesz zobaczyć wyraźniejszy obraz tego, co dzieje się w sieci. Taki system jest konieczny, gdy zwykłe znane środki nie radzą sobie ze swoim zadaniem, SIEM koreluje otrzymane informacje ze standardem i wykrywa niespójności. Z tego powodu firmy różnej wielkości postrzegają SIEM jako ważną, dodatkową barierę dla ochrony sieci przed atakami ukierunkowanymi.

Typowy scenariusz działania systemu SIEM:

- Śledzenie uwierzytelniania i zagrożeń konta użytkowników

- Śledzenie infekcji systemu: złośliwego oprogramowania na podstawie logów i dzienników programów antywirusowych i zapory ogniowej.

- Sprawdzanie ruchu wychodzącego, w tym podejrzanego ruchu. Monitorowanie dzienników proxy, zapory ogniowej, NetFLow. Ponadto wykrywane są podejrzane połączenia zewnętrzne i potencjalna kradzież danych.

- Śledzenie zmian w systemie, edycja rejestru, zmiana plików systemowych i przechwytywanie procesów. Sprawdź, czy działania są zgodne z dozwolonymi zasadami.

- Śledzenie aplikacji internetowych i ataków na nie. Analiza dzienników WAF i serwera WWW. Analiza raportów dotyczących kompromisów aplikacji internetowych.

Czy system SIEM jest potrzebny?

Niektóre firmy mają niezłą zagwozdkę - czy taki system jest potrzebny, czy to podejście jest przestarzałe i nieskuteczne? Musimy zrozumieć, że system SIEM nie będzie bezpośrednio przeciwstawiał się hakerom, analizuje tylko dużą liczbę przychodzących informacji oraz dostarcza raport i argumenty dotyczące niepewności określonego obszaru, powiadamiając użytkownika. Dlatego do zintegrowanego podejścia należy dodać SIEM, aby zapewnić bezpieczeństwo sieci. Upewnij się, że masz specjalistę w firmie, który może odpowiedzieć na komunikaty systemowe i jak najszybciej podjąć działania, aby zapobiec infekcji lub kradzieży poufnych informacji.

Między innymi, wprowadzając system SIEM, należy dokładnie zbadać infrastrukturę firmy w każdym przypadku, biorąc pod uwagę zainstalowany system bezpieczeństwa i architekturę sieci. Prawidłowo skonfigurowany system z prawidłowo skonfigurowanymi regułami pozwala administratorowi reagować tylko na naprawdę ważne zdarzenia i incydenty. Główną ideą takich systemów jest możliwość przeniesienia do nich wszystkich rutynowych procesów oraz zdolność do podejmowania decyzji na poziomie zagrożenia dla sieci.